Güvenlik Pornosu: Dijital Dünyada Güvenlik Açıklarının Tehlikeleri

Benzer ürünleri özellik, fiyat ve kullanıcı yorumlarına göre karşılaştırın, doğru seçimi yapın.

Güvenlik Pornosu Nedir?

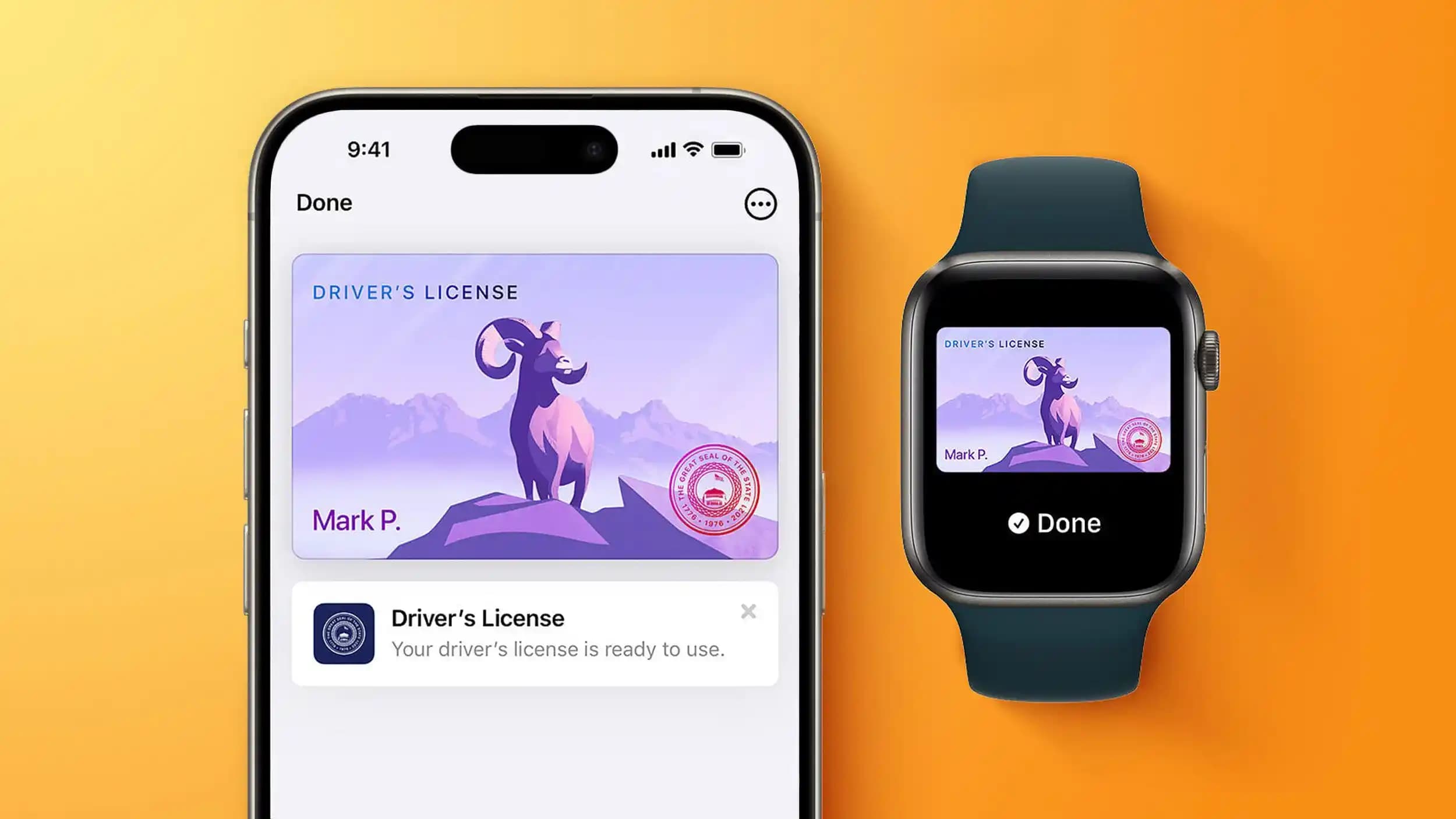

Güvenlik pornosu terimi, genellikle dijital cihazlar ve internet ortamında ortaya çıkan, kişisel ve özel bilgilerin izinsiz olarak ifşa edilmesi veya kötüye kullanılması durumunu ifade eder. Akıllı telefonlar, dizüstü bilgisayarlar, tabletler ve diğer teknolojik aksesuarlar, günlük hayatımızda vazgeçilmez hale gelirken, bu cihazlardaki güvenlik açıkları, kullanıcıların mahremiyetini tehdit eden ciddi riskler oluşturuyor.

Ayrıca Bakınız

Dijital Cihazlarda Güvenlik Açıklarının Kullanımı

Zafiyetlerin Kötüye Kullanımı

Modern cihazlarda bulunan yazılım ve donanım hataları, siber saldırganlar tarafından çeşitli yöntemlerle sömürülür. Bu süreçte şu yöntemler ön plana çıkar:

Phishing (Oltalama): Kullanıcıları sahte web sitelerine yönlendirerek kişisel bilgilerini ele geçirme.

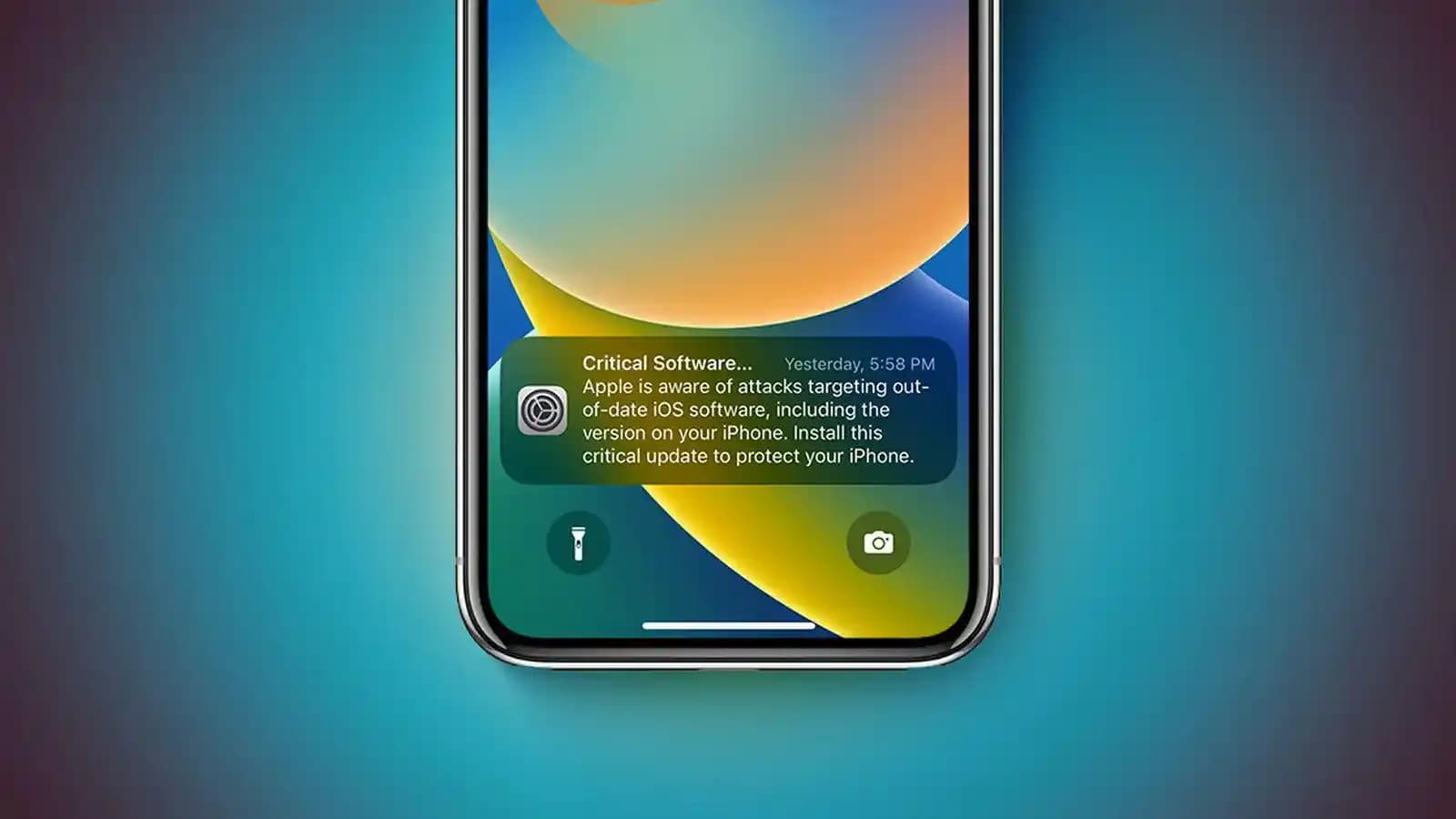

Zararlı Yazılımlar: Cihazlara gizlice yüklenen virüsler veya casus yazılımlar aracılığıyla veri hırsızlığı.

Ağ Güvenliği Açıkları: Kamuya açık Wi-Fi ağları üzerinden yapılan saldırılar.

Gizlilik İhlalleri ve Bilgi Sızıntıları

Özellikle sosyal medya ve bulut tabanlı depolama hizmetlerinde yaşanan güvenlik ihlalleri, kullanıcıların özel fotoğraf, video ve belgelerinin izinsiz paylaşılmasına yol açabilir. Bu durum, "güvenlik pornosu" kavramının en somut örneklerinden biridir.

Kullanıcıların Rolü ve Sorumluluğu

Güvenli Davranış Alışkanlıkları

Teknolojik cihazların güvenliği sadece teknik önlemlerle değil, kullanıcıların bilinçli davranışları ile de sağlanır. Öneriler şunları içerir:

Güçlü Parolalar Kullanmak: Karmaşık ve tahmin edilmesi zor şifreler tercih edilmeli.

Çift Faktörlü Kimlik Doğrulama: Hesaplara ekstra koruma eklemek için aktif edilmeli.

Şüpheli Bağlantılardan Kaçınmak: Tanınmayan kaynaklardan gelen linklere tıklamamak.

Yazılım Güncellemeleri: Cihaz ve uygulamalar güncel tutulmalı.

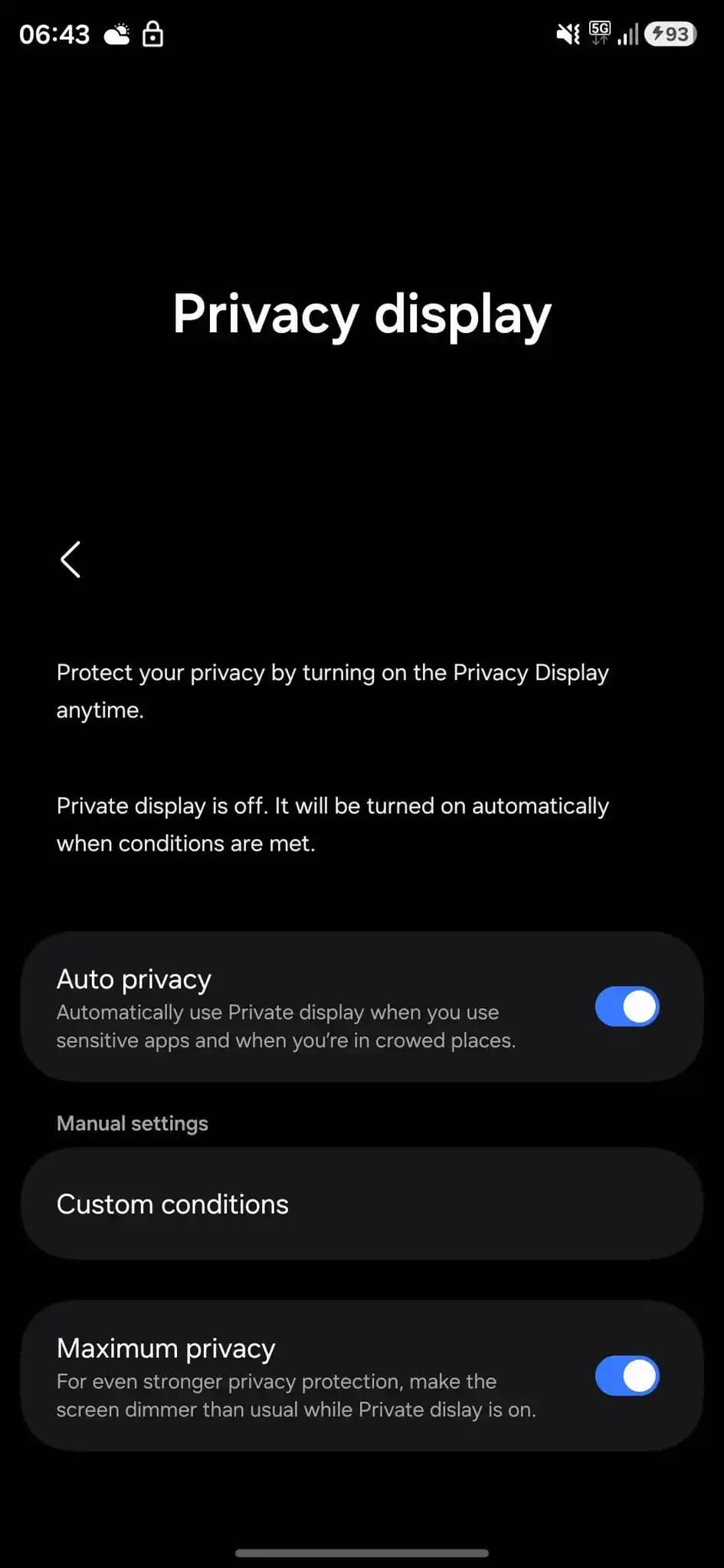

Cihaz Güvenliğini Artırma Yöntemleri

Antivirüs Programları: Cihazları zararlı yazılımlara karşı korur.

Şifreleme: Verilerin şifrelenerek korunması.

Güvenli Yedekleme: Önemli veriler düzenli olarak güvenli bir şekilde yedeklenmeli.

Güvenlik Pornosunu Önlemek İçin En İyi Uygulamalar

Teknolojik Önlemler

VPN Kullanımı: İnternet trafiğinizi şifreler ve izlenmeyi engeller.

Güvenilir Uygulama ve Yazılımlar: Resmi mağazalardan indirilen ve yüksek kullanıcı puanlarına sahip uygulamalar tercih edilmeli.

Eğitim ve Farkındalık

Bireylerin ve kurumların siber güvenlik farkındalığını artırmak için düzenli eğitimler ve bilinçlendirme kampanyaları önemlidir. Bu sayede, kişisel verilerin korunması ve güvenlik açıklarının azaltılması mümkün olur.

Sonuç

Güvenlik pornosu, dijital çağda mahremiyetin ihlali anlamına gelen ciddi bir tehdittir. Akıllı telefonlar, bilgisayarlar ve diğer teknolojik cihazlar üzerindeki güvenlik açıkları, kullanıcıların özel hayatlarını tehlikeye atabilir. Ancak, bilinçli kullanıcı davranışları, güncel yazılım kullanımı ve doğru teknolojik önlemlerle bu riskler minimize edilebilir. Her bireyin ve kurumun siber güvenlik konusunda sorumluluk alması, dijital dünyanın daha güvenli bir yer haline gelmesini sağlayacaktır.

Unutmayın: Teknoloji hayatımızı kolaylaştırırken, güvenlik önlemlerini göz ardı etmek çok daha büyük sorunlara yol açabilir. Dijital cihazlarınızı koruyarak, özel hayatınızın ve bilgilerinizin güvende olduğundan emin olun.